Танцы с банкоматами - «Тема дня»

Специалисты компании Positive Technologies в течение двух лет исследовали защищенность банкоматов и составили список самых уязвимых точек. Пострадать при атаках могут не только банки, но и их клиенты.

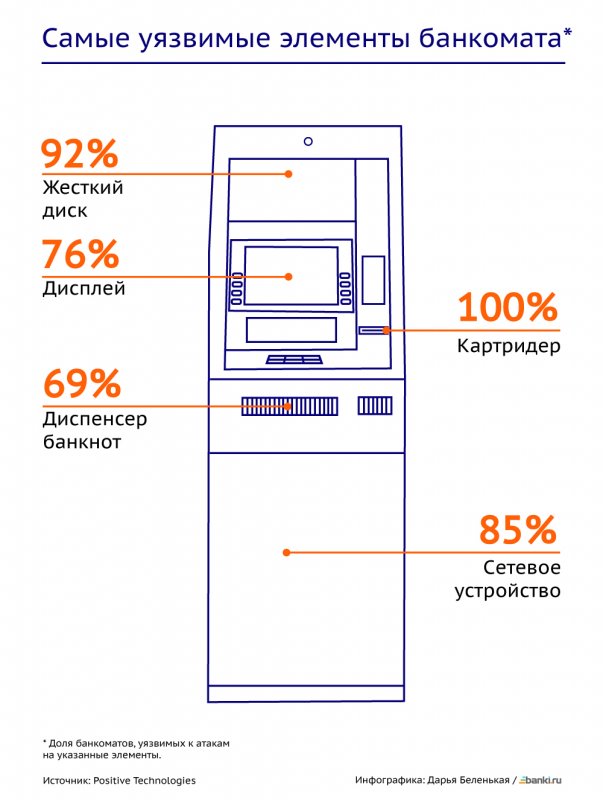

Банкомат чем-то похож на компьютер: жесткий диск, системное оборудование, дисплей. Есть и специфические узлы — например, диспенсер банкнот, который отсчитывает и выдает купюры, или картридер, считывающий данные карт. Специалисты по безопасности изучили основные тактики мошенников и посчитали, какой процент исследованных банкоматов уязвим в той или иной части.

Большинство обследованных Positive Technologies банкоматов оказались плохо защищены от сетевых атак. Причем для того, чтобы взломать устройство по сети, злоумышленнику требуется в среднем около 15 минут. При этом около трети банкоматов могут быть подвержены атакам через подмену процессинга, когда мошенник фактически вмешивается в процесс подтверждения трансакции.

Две трети банкоматов уязвимы для атак под названием Black Box, когда злоумышленник напрямую подключается к кабелю диспенсера (устройства, где хранятся купюры) и отправляет команды на выдачу банкнот. Такая атака обычно занимает около 10 минут.

Подключение к жесткому диску позволит злоумышленнику обойти защиту и также получить контроль над диспенсером. При этом ему необходим физический доступ к банкомату, а на саму атаку потребуется около 20 минут. Такая уязвимость обнаружена более чем у 90% банкоматов.

Подавляющее большинство банкоматов оказались подвержены атаке формата «режим выхода из киоска». Дело в том, что обычный пользователь при работе с банкоматом ограничен приложением, так называемым киоском, где ему доступны всего несколько функций. Хакер же, выйдя из этого режима, получает в распоряжение операционную систему банкомата и дальше уже взаимодействует с ней, посылая нужные ему команды.

И наконец, самая неприятная для банковских клиентов, то есть нас с вами, уязвимость — перехват карточных данных. К сожалению, этой атаке могут подвергнуться абсолютно все исследованные банкоматы. Неспециалисту на глаз тяжело понять, какой из аппаратов опасен, а какой нет.

Исследование показало, что банкам есть над чем работать в плане защищенности своих банкоматов как с точки зрения ПО, так и с точки зрения физической защиты сервисных зон.

Специалисты утверждают, что лучше всего для совершения операций выбирать банкоматы, расположенные непосредственно в помещении отделения банка, где имеются охрана и камеры видеонаблюдения. Такие аппараты реже всего выбираются мошенниками для атак, поскольку для большинства из них нужен физический доступ к устройству на 10—15 минут, что непосредственно в банковском офисе, конечно, невозможно.

Антонина САМСОНОВА,

Смотрите также: