Эксперты Group-IB сообщили о позитивных сдвигах в защите банков от киберугроз - «Финансы»

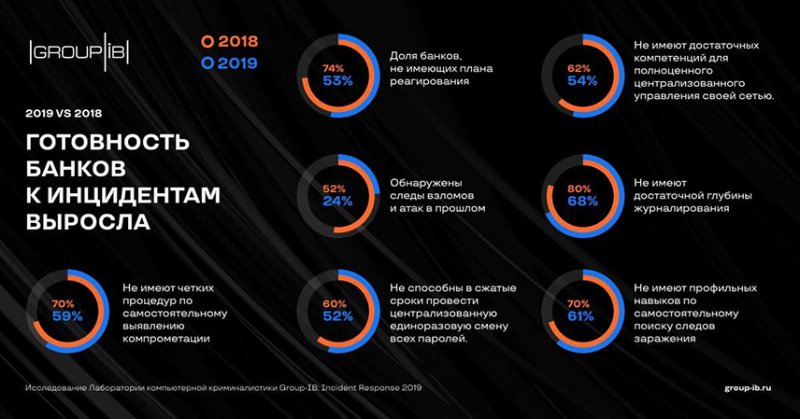

Количество банков, демонстрирующих высокую готовность к атакам, выросло на 21 п. п. по сравнению с прошлым годом.

В защите банков от киберугроуз в 2019 году зафиксированы позитивные сдвиги, говорится в исследовании Group-IB, с которым ознакомились Банки.ру. Количество банков, демонстрирующих высокую готовность к атакам, выросло на 21 процентный пункт по сравнению с 2018 годом.

Доля банков, не имеющих плана реагирования, снизилась до 53% в 2019 году, против 74% годом ранее. Сокращение времени реагирования на инциденты и повышение качества их отработки эксперты-криминалисты Group-IB связывают с тем, что финансовые организации стали больше инвестировать в обучение своих сотрудников.

Согласно исследованию Group-IB, в 2018 году более 60% пострадавших банков были не способны в сжатые сроки централизованно сменить все пароли, что позволяет хакерам атаковать новые цели изнутри взломанной инфраструктуры банка. В 2019 году доля таких банков снизилась до 52%.

В рамках ретроспективного анализа за 2018 год, в 52% финансовых организаций были обнаружены следы взломов и атак, о которых сотрудники информационной безопасности не подозревали. В 2019 году этот показатель упал до 24%. Сократилась и доля банков, которым не хватало компетенций для полноценного централизованного управления своей сетью, — с 62% до 54%. На 9 процентных пунктов снизилась количество банков, у специалистов которых недостаточно профильных навыков по самостоятельному поиску следов заражения и несанкционированной активности (70% в 2018 году против 61% — в 2019).

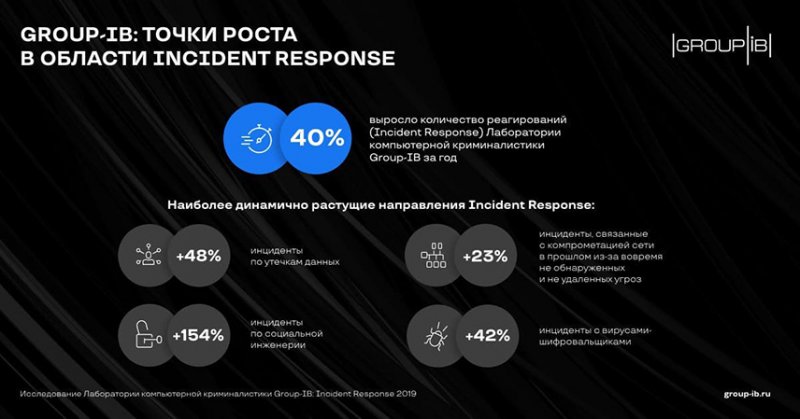

Тем не менее, укрепление защиты цифровых рубежей банков вынудило киберкриминал искать новые каналы вывода информации, отмечают в Group-IB. Так, за год количество даркнет-сервисов по продаже выгрузок клиентских данных выросло на 55%. Такие выгрузки, как правило, нужны мошенникам, использующим методы социальной инженерии. Обычно данные «сливает» инсайдер с невысоким уровнем доступа, не имеющий возможности выгрузки CVV/CVC, полного номера карты и др. Еще одним важным трендом прошлого года специалисты Group-IB называют инциденты с вирусами-шифровальщиками. Количество пострадавших от них организаций выросло на 42%. При этом, кроме вымогательства, целью большинства операторов вирусов-шифровальщиков стала выгрузка данных из скомпрометированных сетей. Эксперты Group-IB зафиксировали рост запросов на реагирования, связанных с инцидентами по утечками данных, на 48%, с социальной инженерией — на 154%, с фактами «долгосрочной» компрометации корпоративной инфраструктуры из-за вовремя не обнаруженных и не удаленных угроз — на 23%.

Напомним, согласно отчету Group-IB за вторую половину 2018-го и первую половину 2019 года, потери банков от целевых атак сократились почти в 14 раз до 93 млн рублей, а средняя сумма хищения упала со 118 до 31 млн рублей.

Смотрите также: